大数据时代计算机网络信息安全及防护技术

郑正中

云南西双版纳 666200

引言:大数据时代以海量数据、高速传输、多元类型、高价值密度为核心特征,数据已成为关键生产要素和国家战略资源。然而,数据的集中化、网络化与开放化也使得计算机网络面临更复杂的安全威胁,数据泄露、隐私侵犯、恶意攻击等风险呈指数级增长。传统的边界防御思维已难以应对动态、隐蔽的新型攻击,亟需结合大数据技术特性构建全生命周期的安全防护体系。基于此,针对大数据时代计算机网络信息安全及防护技术展开研究,有着极高的现实价值。

一、数据全生命周期加密技术

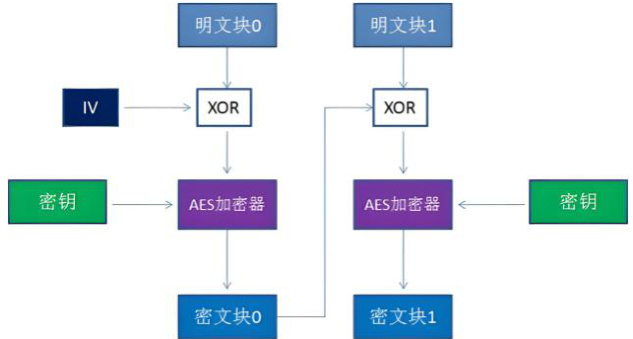

数据全生命周期加密技术覆盖数据从采集、存储、传输到处理、销毁的全流程,通过分阶段适配的加密策略,实现敏感数据的无缝保护。在采集阶段,采用轻量级加密算法对物联网设备等弱计算终端产生的实时数据进行加密,避免原始数据暴露;存储阶段,基于对称加密对结构化数据加密,密钥通过密钥管理系统分级存储,确保数据不动密钥动;传输阶段,依赖 TLS 1.3 协议建立加密通道,其握手过程通过ECDHE算法协商会话密钥,结合AES-GCM 实现认证加密(图1),公式表示为:

C=AES-GCM(K,P,N,A)

其中,K 为会话密钥;P 为明文;N 为随机数;A 为附加认证数据;C 为密文。处理阶段,引入同态加密支持密文计算,允许在不解密的情况下完成统计分析;销毁阶段,采用物理销毁或逻辑销毁确保密钥与数据彻底清除。全生命周期加密通过“阶段适配+动态密钥”策略,解决了传统分段加密的边界漏洞问题,是大数据环境下数据静态安全与流动安全的核心保障。

图 1 AES-GCM 加密

二、零信任访问控制技术

零信任访问控制(ZTAC)以永不信任、始终验证为核心理念,打破传统网络边界防护逻辑,通过动态评估访问主体的可信度,实现对资源的细粒度访问控制。其技术框架包含三大核心模块:

第一,身份治理。基于多因素认证强化身份验证,结合生物特征、设备证书与动态口令,构建“身份-设备-环境”三元组信任基线。第二,风险评估。通过实时采集访问上下文,利用风险模型计算访问请求的风险值 R,公式为:

λ⋅=a⋅Urisk+β⋅Drisk+γ⋅Crisk 。其中, α,β,γ 为权重系数;Urisk 为用户异常行为评分;Drisk 为设备风险;Crisk 为环境风险。第三,动态授权。基于评估结果,通过策略引擎执行最小权限原则,仅开放完成任务所需的最小资源访问权限。ZTAC通过“持续验证 + 动态授权”模式,有效应对身份冒用、横向渗透等新型攻击,是云原生、分布式架构下访问控制的主流方案。

三、基于大数据的智能威胁检测与响应技术

面对海量日志、流量与用户行为数据,传统规则匹配检测技术已难以应对未知威胁[1]。基于大数据的智能威胁检测技术通过机器学习与图计算,实现威胁的“主动发现-精准定位-快速响应”。其技术路径包括:

第一,数据融合。整合 SIEM 系统中的日志、网络流量、终端行为等多源数据,构建全局威胁知识图谱。第二,异常检测。利用无监督学习算法建模正常行为模式,通过重构误差识别异常。以孤立森林为例,异常分数 s(x,n) 计算公式为:s(x,n)=2-[E(h(x))/c(n)], 。其中, h(x) 为样本,  为在孤立树中的平均路径长度;c(n)为 n 个样本的平均路径长度。 s(x,n) 越接近 1,样本越可能为异常。第三,响应处置。结合威胁情报与自动化编排,对高风险事件触发自动阻断、漏洞修复或人工介入。该技术通过“数据驱动+智能决策”,将威胁检测从事后响应转向事前预防,显著提升复杂网络环境下的安全防护能力。

为在孤立树中的平均路径长度;c(n)为 n 个样本的平均路径长度。 s(x,n) 越接近 1,样本越可能为异常。第三,响应处置。结合威胁情报与自动化编排,对高风险事件触发自动阻断、漏洞修复或人工介入。该技术通过“数据驱动+智能决策”,将威胁检测从事后响应转向事前预防,显著提升复杂网络环境下的安全防护能力。

四、隐私保护与数据脱敏技术

大数据时代,数据共享与隐私保护存在天然矛盾,隐私保护与数据脱敏技术通过数据可用不可见原则,平衡数据价值挖掘与个人信息保护需求[2]。核心技术包括:

第一,差分隐私。通过在数据中添加可控噪声,确保单个个体的信息无法被推断。其形式化定义为,对于任意相邻数据集 D,D ′,任意查询函数f,输出结果S 满足:P[M(D)∈S]≤eε∙P[M(D′)∈S]+δ 。其中,M 为隐私机制;ϵ为隐私预算;δ为失败概率。第二, k -匿名。要求发布的数据中,每个个体至少与k−1 个其他个体在准标识符上不可区分,通过泛化或抑制实现。第三,数据脱敏 0 针对非结构化数据,采用掩码、替换或去标识化技术,确保脱敏后数据无法还原原始信息。隐私保护与数据脱敏技术是数据要素市场化流通的关键支撑,广泛应用于金融、医疗等敏感数据场景。

五、安全审计与日志智能分析技术

安全审计通过对系统操作、访问行为的完整记录与分析,实现事后追责与合规验证。日志智能分析则通过自动化技术提升审计效率,应对海量日志的处理需求。其核心技术包括:

第一,日志采集与标准化。通过网络探针、代理程序采集系统日志、应用日志,并基于 JSON、CEF(通用事件格式)等标准统一格式,解决日志孤岛问题。第二,异常检测。利用机器学习分类器训练正常日志模式,通过特征工程识别异常行为。例如,检测暴力破解攻击时,提取登录失败次数、IP 地址变更频率等特征,计算异常概率。第三,关联分析与溯源。通过图计算关联多源日志,构建攻击链图谱,定位攻击源头。第四,合规报告。基于 GDPR、《网络安全法》等法规要求,自动生成审计报告,确保操作可追溯。日志智能分析技术通过“全量采集+智能分析”,将传统人工审计的低效、滞后转化为实时、精准,是满足合规要求与提升安全运营效率的核心手段。

总结:综上所述,大数据时代的网络信息安全防护需构建“全生命周期加密-零信任访问控制-智能威胁检测-隐私脱敏-审计分析”的协同体系。各技术通过数学模型与大数据技术深度融合,实现对静态数据、动态访问、未知威胁的全方位防护。未来,随着量子计算、AI 对抗等技术的演进,安全防护将进一步向主动免疫、自主进化方向发展,最终实现数据价值与安全的动态平衡。

参考文献:

[1]张凌飞.基于大数据技术的计算机网络信息安全防护策略分析[J].电子技术,2024,53(05):184-185.

[2]刘正阳.大数据时代计算机网络信息安全及防护技术研究[J].中国新通信,2022,24(08):113-115.

.jpg)

.jpg)

.jpg)

.jpg)

.jpg)

.jpg)