数据加密技术在计算机网络安全领域的应用策略思考

冯顺万

云南昆明 650000

现今时代是数字化时代和信息化时代,数字技术、信息技术的融入变革了人们的生产生活方式,海量敏感数据在网络中广泛流传,涉及到个人隐私信息、企业商业机密、政务数据等等,这些数据对于个人权益、企业发展乃至国家安全都会起到至关重要的影响,而网络攻击手段是在不断升级的,例如黑客入侵、恶意软件攻击、中间人攻击等等,这也使得数据安全风险持续攀升,在这样的背景下合理应用数据加密技术则显得十分必要,可从如下几点着手做出优化和调整。

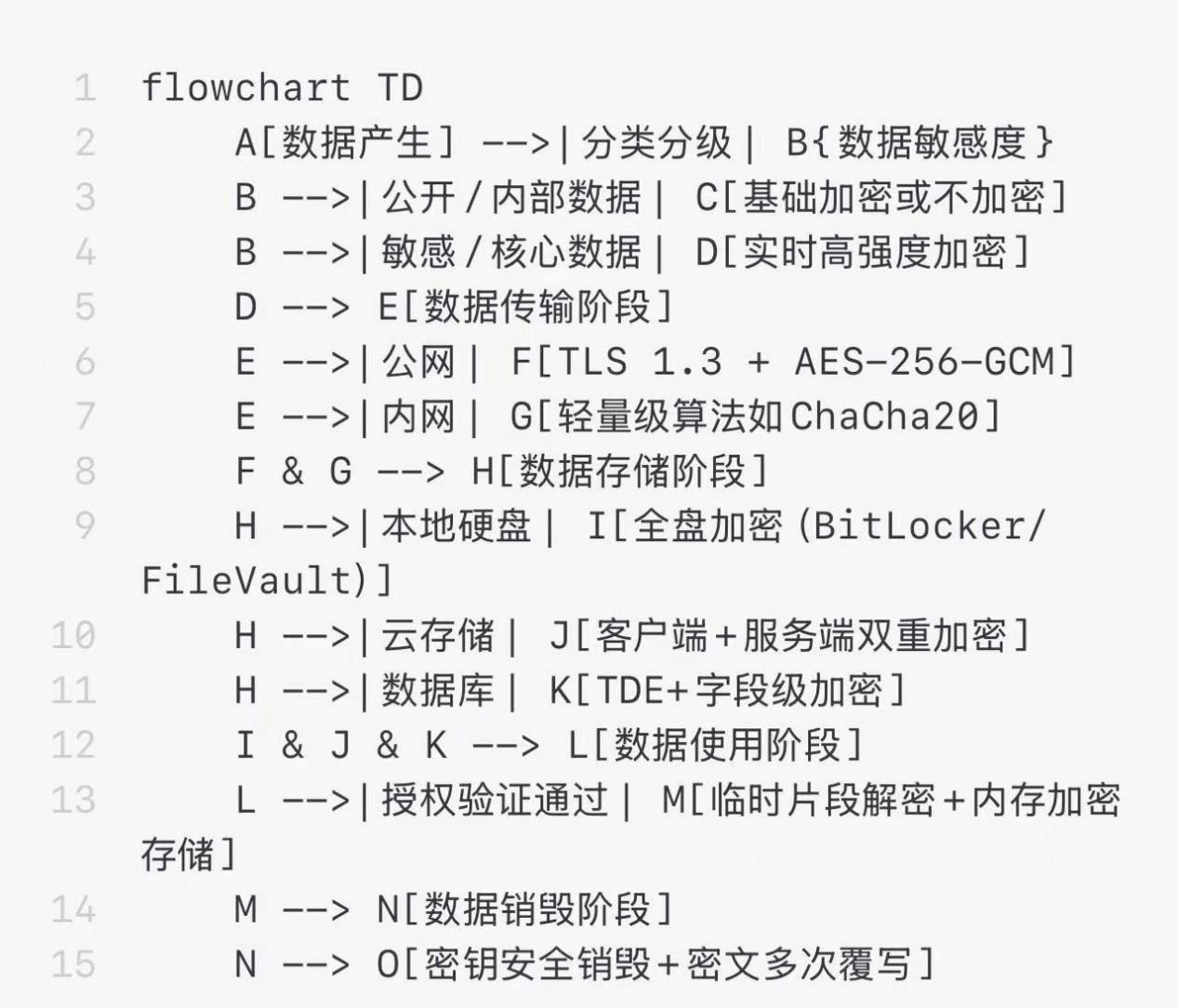

1 基于数据生命周期的动态加密策略

基于数据生命周期的动态加密是从数据产生、传输存储、使用、销毁不同阶段来配置相应的加密算法并调节加密强度,实现全流程动态化的加密防护,避免一刀切式加密导致的资源浪费或防护不足等相应问题,如图 1 所示。在数据产生阶段可对原始数据进行分析,并分类处理,按照数据敏感度将数据划分为公开数据、内部数据、敏感数据、核心机密数据等不同数据等级,然后确定加密优先级。例如敏感级以上的数据可以直接启动实时加密处理,以此来保障数据安全。在数据传输阶段可根据数据链路来选择对应的加密协议和加密算法。例如公网传输采用 TLD1.3 协议,可结合 AES-256-GCM 算法。内网传输可根据带宽需求选择轻量计算法,如 CHACHA20。在数据存储阶段应根据存储介质的差异对加密方式作出调节。就现阶段来看,较为常见的存储介质主要包含本地硬盘、云储存、数据库等等。本地存储可通过全盘加密的方式来保障数据安全,而云存储则可通过客户端加密加服务端加密双重加密机制的构建保障数据可靠。若采用数据库加密,则可通过透明数据加密和字段级加密结合的方式避免数据丢失泄露。在数据使用阶段可坚持按需加密原则,用户在登录系统并验证以后才可以阅览相应的数据,数据片段处于临时解密状态,这也可以更好地避免数据泄露。而在数据销毁阶段需提前对加密密钥进行安全销毁,并通过密文数据的反复覆盖确保在数据删除以后数据无法恢复[1]。

2 分层加密与访问控制结合

做好数据加密和访问控制也可以更好地保障数据安全,这就需要根据网络架构层级来具体问题具体分析,实施针对性的加密方案。可从应用层、传输层、网络层、数据链路层、物理层等多个维度来调整加密控制方案,形成加密防护加权限管控双重安全屏障。具体可抓住如下几个关键要点,首先,根据不同网络层级来确定加密重点,例如应用层可通过 API 加密文件加密的方式保障数据安全,传输层可以使用 TLS/SSL 协议。网络层可以采用 IP sec 协议,数据链路层采用MACsec 加密,物理层则可通过对端口加密访问控制的方式来保障数据的安全,确保加密形式方法的针对性。

其次,需要调节访问控制规则,从角色、属性等多个维度来展开分析,确立访问控制模型,明确不同用户在访问的过程中其所具备的权限,例如只读、修改、解密等等,将访问权限与用户账户或者与加密密钥相连接。在满足人们数据阅览、调取需求的基础之上保证数据安全。

再次,可通过加密与访问控制联动的方式保障数据安全,即在用户登录系统以后需要先输入用户的工号进行身份验证或权限校验,在验证通过以后系统会自动分析用户能够阅览的数据信息及数据使用权限,分配对应的解密密钥,且解密密钥仅在本次访问中有效,动态保护数据安全。

最后,可通过动态权限调整的方式来满足数据应用需求,即根据用户的角色转变需求和数据敏感度变化来动态调节访问控制规则和加密策略,始终保障访问控制与加密的针对性与有效性。

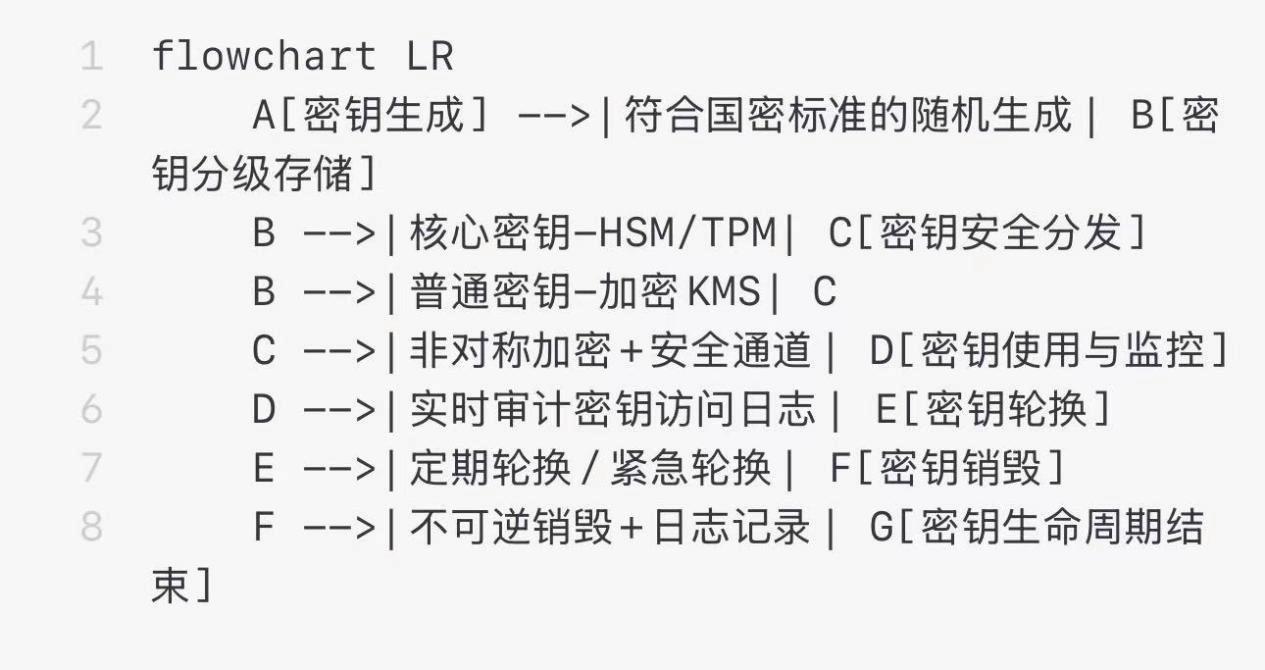

3 加密密钥管理优化策略

加密密钥是保障数据安全的重要手段,这将会直接影响数据的安全性和加密技术应用的有效性,可以从密钥生成、存储、分发、轮换、销毁等多个维度来展开分析,如图 2 所示。首先,在密钥生成环节可以根据国家密码标准,借助随机数生成器生成密钥,同时根据不同数据的安全等级来确定对应密钥的长度。避免出现密钥安全指数较弱或密钥重复的情况。在密钥存储的过程中可通过分级存储配合硬件保护的方式保障存储安全。例如核心密钥应存储于硬件安全模块或可信平台模块,而普通密钥则可通过密钥管理系统来进行密钥存储,坚决杜绝出现明文存储密钥的情况。

再次,在密钥分发的过程中需要借助加密传输、离线分发等相应安全通道来保障密钥传输安全。在传输时还可通过非对称加密对称密钥进行加密分发。避免在密钥传输的过程中出现被窃取的情况。

在密钥轮换时可通过确定周期性轮换机制的方式保障密钥安全。而轮换周期则需是数据敏感度具体问题具体分析,配合系统监测在发现密钥可能存在泄漏风险时紧急对其进行轮换。

最后,需要加强对密钥销毁的管理,过期密钥和废弃密钥都需要采用多次覆写、物理销毁存储介质等多种方式保障密钥销毁的不可逆性。并通过记录销毁日志的方式避免密钥被滥用或被恢复[2]。

4 量子加密技术前瞻性部署策略

量子计算技术的发展为网络安全维护提供了更多的选择,可通过前瞻性部署量子加密技术配合后量子加密算法的过渡应用完善加密防护体系,有效应对安全威胁。首先,可通过量子加密技术试点部署的方式在核心数据传输链路布置 QKD 系统,利用量子不可克隆原理与测不准原理保障密钥分发的绝对安全,避免量子窃听。

其次,做好后量子加密算法过渡,在现有网络架构中引入后量子加密算法对传统加密算法进行完善补充或替换,保障当下加密体系的量子抗性。

再次,可通过量子加密与传统加密融合的方式构建 QKD 加传统加密混合架构,前者负责密钥分发,后者则负责数据加密,保障加密的安全性与高效性。

最后,可通过量子安全监测与评估的方式实时监测量子窃听行为等相应的风险行为,并通过定期评估来及时的发现现有加密体系中存在的欠缺和不足动态调整,完善优化部署策略,提高数据安全性,避免数据丢失泄露等相应情况的出现[3]。

结束语

数据加密技术在计算机网络安全领域中有效应用可以更好地发挥计算机网络数据互通交换的优势,为人们的生产生活提供更多的便捷,可通过基于数据周生命周期的动态加密策略、应用分层加密与访问控制结合策略、应用加密密钥管理优化策略、应用及量子加密技术前瞻性部署策略来更好地保障数据安全和信息安全,避免信息丢失、泄漏、被窃取所带来的损失,更好地满足人们计算机网络的应用需求,提高技术应用成效。

参考文献:

[1] 张元元 . 数据加密技术在计算机网络安全领域的应用研究 [J].中国管理信息化 , 2024, 27 (24): 175-177.

[2] 祖晓明 . 数据加密技术在计算机网络通信安全中的应用策略[J]. 信息记录材料 , 2024, 25 (02): 30-32.

[3] 林嘉 . 数据加密技术在计算机网络通信安全中的应用策略 [J].

无线互联科技 , 2023, 20 (09): 7-9.

作者简介:冯顺万,性别 : 男,出生 :1988 年 1 月,毕业 : 信息工程大学。

.jpg)

.jpg)

.jpg)

.jpg)

.jpg)

.jpg)